اخیراً بر روی برنامه های کاربردی از پیش نصب شده بر روی تجهیزات ایسوس، ایسر و اینتل ضعف امنیتی شناسایی شده است که کاربران محصولات این شرکت ها را در برابر حملات سایبری آسیب پذیر می کنند.

از آنجایی که این نرم افزارها به صورت پیش فرض بر روی پلتفرم این سه شرکت نصب می شوند، تمام کاربران آن ها مستعد این آسیب پذیری هستند. نرم افزارهایی که تحت تاثیر این ضعف امنیتی قرار گرفتند به ترتیب شامل موارد زیر می شوند:

- Acer’s Quick Access

- Intel's Rapid Store Technology

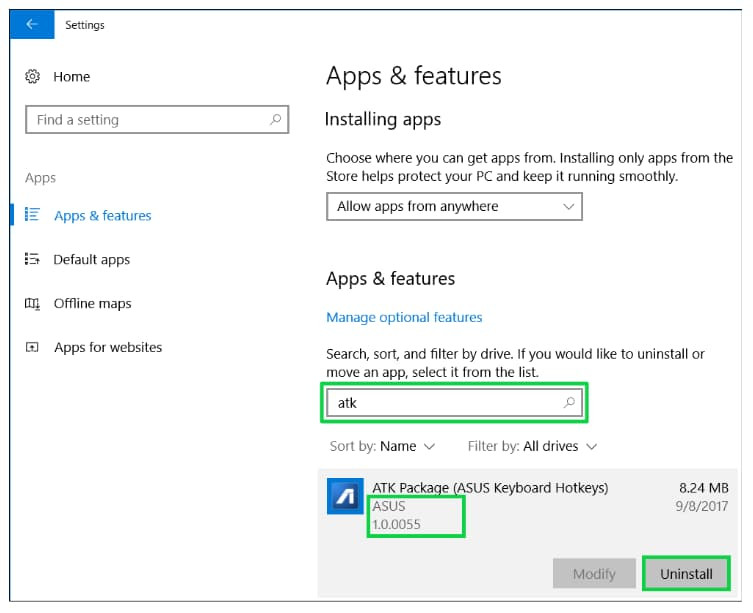

- ASUS's ASLDR Service

دو مورد از نرم افزارهای بالا یعنی اینتل و ایسر، به ضعف امنیتی هایجک کتابخانه های DLL سیستمی آسیب پذیر هستند که مهاجم می تواند با استفاده از این آسیب پذیری سطح دسترسی سیستم را به دست آورد و در نهایت کارهای مخربی از جمله اجرای فایل های مخرب و ... را انجام بدهد.

مورد سوم، سرویس ASLDR بر روی تجهیزات ایسوس است که مستعد آسیب پذیری Code Signing Abuse است که یک مهاجم می تواند در فاز بعد از بهره برداری (Post-Exploitation) از آن برای رسیدن به ماندگاری بر روی سیستم استفاده کند.